Ik krijg vaak vragen over de encryptie binnen Office 365. Vandaar eens op een simpele Jip en Janneke manier een eenvoudige duiding van de verschillende technieken die gebruikt worden. Geen deepdive maar een helder overzicht is het doel van deze blog, zodat het ook begrijpelijk is voor de ‘gewone’ gebruiker.

Office 365 kent verschillende manieren van databeveiliging en encryptie. We kunnen eigenlijk drie stadia definiëren: data at rest, data in transit en data op je device, dus, in gebruik.

- Data at rest

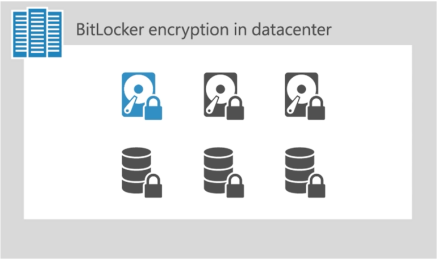

Bitlocker (standard)

Alle data in de datacenters van Microsoft zijn primair beschermd dankzij Bitlocker. Dit betekent dat elke harde schijf versleuteld / encrypted is en daarmee ook gelijk onbruikbaar wordt indien deze schijf uit het rack zou worden verwijderd. Bitlocker gebruikt AES met maximaal 256 bits keys. De schijf is slechts te gebruiken indien de juiste key aanwezig is.

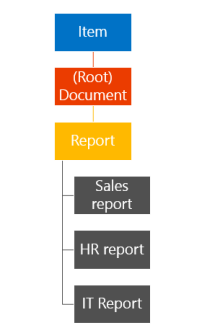

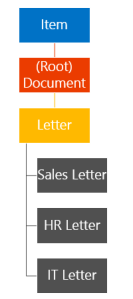

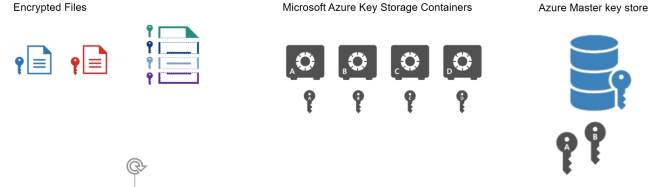

Per file encryption (Fort Knox) (standard)

Verder wordt elke file binnen O365 afzonderlijk ook nog weer encrypted met een eigen unieke key. De betreffende key gaat naar verschillende key stores in Azure en ook deze key stores worden afzonderlijk encrypted. Deze keys gaan weer in de Azure master key store. Daarnaast rouleren deze keys ook nog weer elke 24 uur. Deze encryptie techniek maakt gebruik van AES 256 bit encryptie en is FIPS 140-2 compliant. We noemen dit intern onze ‘Fort Knox’ oplossing en je kunt wel raden waarom.

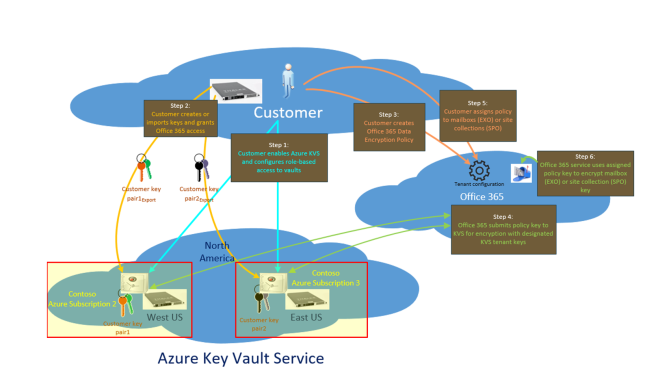

Advanced encryption and BYOK (optional, complex)

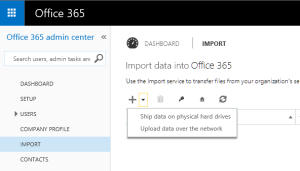

Voor klanten die nog een stap verder willen gaan, heeft Microsoft BYOK Bring Your Own Key). Dat betekent dat de organisatie zelf de eigenaar van de key is en deze op elk gewenst moment uit de service kan halen, waarmee de data onbruikbaar wordt.

Dit scenario is bijvoorbeeld van belang voor een organisatie die het belangrijk vindt als men met de service stopt, dat de data daarmee gelijk vernietigd wordt. Het terughalen van de key is daarmee vergelijkbaar; immers, er rest dan niks anders meer dan een hoop digitale ruis. (Overigens, voor de compleetheid, heeft Microsoft een streng compliancy beleid t.a.v. het vernietigen van data áls een klant stopt met de service, dit staat uitvoerig beschreven en wordt contractueel vastgelegd). N.b. dit is dus net anders dan BYOK waarbij de key standaard bij de klant rust. In het hierboven beschreven geval is de key ‘gewoon’ primair beschikbaar gesteld door de klant en kan de service dus wel alle diensten leveren, zoals search en indexing. Zodra de key echter teruggehaald wordt, stopt dat.

2. Data in transit

TLS (https) (standard)

Zodra er verbinding met Office 365 wordt gemaakt, reist opgevraagde data via het internet. Hiervoor wordt altijd een connectie via https opgezet met O365. Deze communicatie is TLS encrypted. Dit betekent dat een dergelijke verbinding de data ook weer beveiligd verstuurd.

E-mail encryptie (optional)

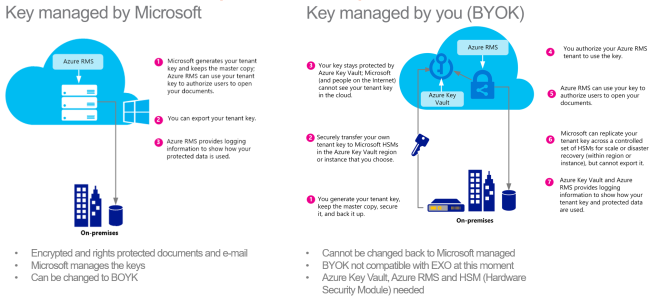

Office 365 heeft verschillende manieren om beveiligde mail te versturen. O365 Message encryption is gebaseerd op Azure RMS. Berichten worden encrypted verstuurd naar interne- of externe gebruikers. Dat kunnen ook ‘gewoon’ consumenten zijn; dus, er kan beveiligd worden gemaild naar Outlook.com, Hotmail, Gmail en Yahoo adressen bijvoorbeeld. Een eventuele reply op de mail is (uiteraard) ook weer encrypted.

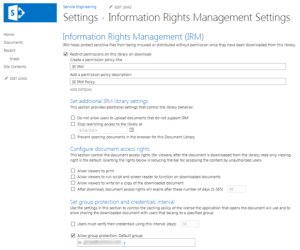

Met IRM worden rechten op berichten gezet. Het bericht wordt hiermee ook beveiligd, maar, wordt daarnaast bijvoorbeeld van rechten voorzien als: niet doorsturen en niet printen. Een prima manier om een gevoelig bericht de organisatie in te sturen waarbij voorkomen wordt dat het bericht gelijk doorgestuurd wordt naar derden.

S/MIME is encryptie met digitale handtekeningen en authenticatie van de afzender. Een S/MIME bericht is dus gegarandeerd van de afzender. Groot nadeel is dat S/MIME encrypted berichten zodanig encrypted zijn dat ze ook niet meer gescand kunnen worden op malware en/of virussen. Derhalve is deze methode vooral in gebruik bij overheden onderling.

3. Data op je device

Azure RMS (optional)

En last but not least: een hele belangrijke. Met Azure RMS is het mogelijk bestanden weer afzonderlijk te encrypten zodra ze ‘in transit’ zijn. Dus, in gebruik zijn. Dat betekent dus dat als een gebruiker enkele bestanden op zijn laptop of een USB stick zet deze met Azure RMS worden beveiligd. Bij het openen van het document op het device wordt steeds geverifieerd (real time, geen vertraging) of -en wat voor rechten de gebruiker op het document heeft. De gebruiker kan bijvoorbeeld alleen leesrechten hebben gekregen en kan het document dan ook niet aanpassen of printen. En raakt de gebruiker de USB stick kwijt met belangrijk IP materiaal, dan is er niks aan de hand, want, een ongeautoriseerde gebruiker heeft geen rechten en kan de files niet lezen. Voor ongeautoriseerde gebruikers is het wederom slechts een USB stick vol met bitjes, digitale ruis. Nog een andere fijne bijkomstigheid wellicht, is de medewerker na een aantal jaar niet meer in dienst, dan zal hij ook de documenten niet meer kunnen openen, ook al heeft hij ze jaren geleden gekopieerd. Immers, bij openen checkt het bestand of de gebruiker wel rechten heeft…..

Azure RMS (ook vaak IRM genoemd) is geen rocket science. Het is een krachtige manier tegen data verlies van de organisatie. Wel moet je het inregelen op je omgeving en het heeft geen zin om het overal aan te zetten. Er zijn meer manieren om dataverlies vanaf je Office 365 samenwerkingsomgeving tegen te gaan, zoals DLP, echter, dat heeft niet met encryptie te maken en dat valt dus buiten het doel van deze blog.

MDM (Mobile Device Management) (optional)

Ik werd getipt door Maarten dat er in het bovenstaande rijtje nog een feature mocht worden opgesomt en Maarten heeft gelijk, dank Maarten!

Nog iets anders wat gebruikt kan worden met Office 365 is Mobile Device Management. Hiermee wordt er als het ware een encrypted container op je device geplaatst waar de zakelijke data zoals de e-mail en documenten van OneDrive in komen te staan. Een goed scenario bijvoorbeeld voor BYOD met een iPad of gebruikers die hun eigen smartphone gebruiken. Dankzij het afdwingen van deze policy bij het in gebruik nemen van een eigen device op de zakelijke Office 365 omgeving is het ook mogelijk om bij een security incident (bijvoorbeeld een verloren device, of een medewerker die uit dienst gaat) ‘slechts’ het zakelijke gedeelte van het device te wissen door de organisatie. Dat betekent dat niet de vakantiefoto’s en prive mail wordt gewist!

Hope this helps!